我是穿拖鞋的汉子,魔都中坚持长期主义的汽车电子工程师。

老规矩,分享一段喜欢的文字,避免自己成为高知识低文化的工程师:

做到欲望极简,了解自己的真实欲望,不受外在潮流的影响,不盲从,不跟风。把自己的精力全部用在自己。一是去掉多余,凡事找规律,基础是诚信;二是系统思考、大胆设计、小心求证;三是“一张纸制度”,也就是无论多么复杂的工作内容,要在一张纸上描述清楚;四是要坚决反对虎头蛇尾,反对繁文缛节,反对老好人主义。

一直很喜欢发小老李QQ签名那句话—生活如逆水行舟,不进则退。农村做题家出来的汉子,我可能已经不具备享受快乐的权力,只有做个躬行的卒子,一步一个脚印往前走。

中年男人尽量避免陷入历史虚无主义,自己无需问“人活着为了什么?”,做自己该做之事,七八月只管播种,到了十一二月收获季节,自有收获。

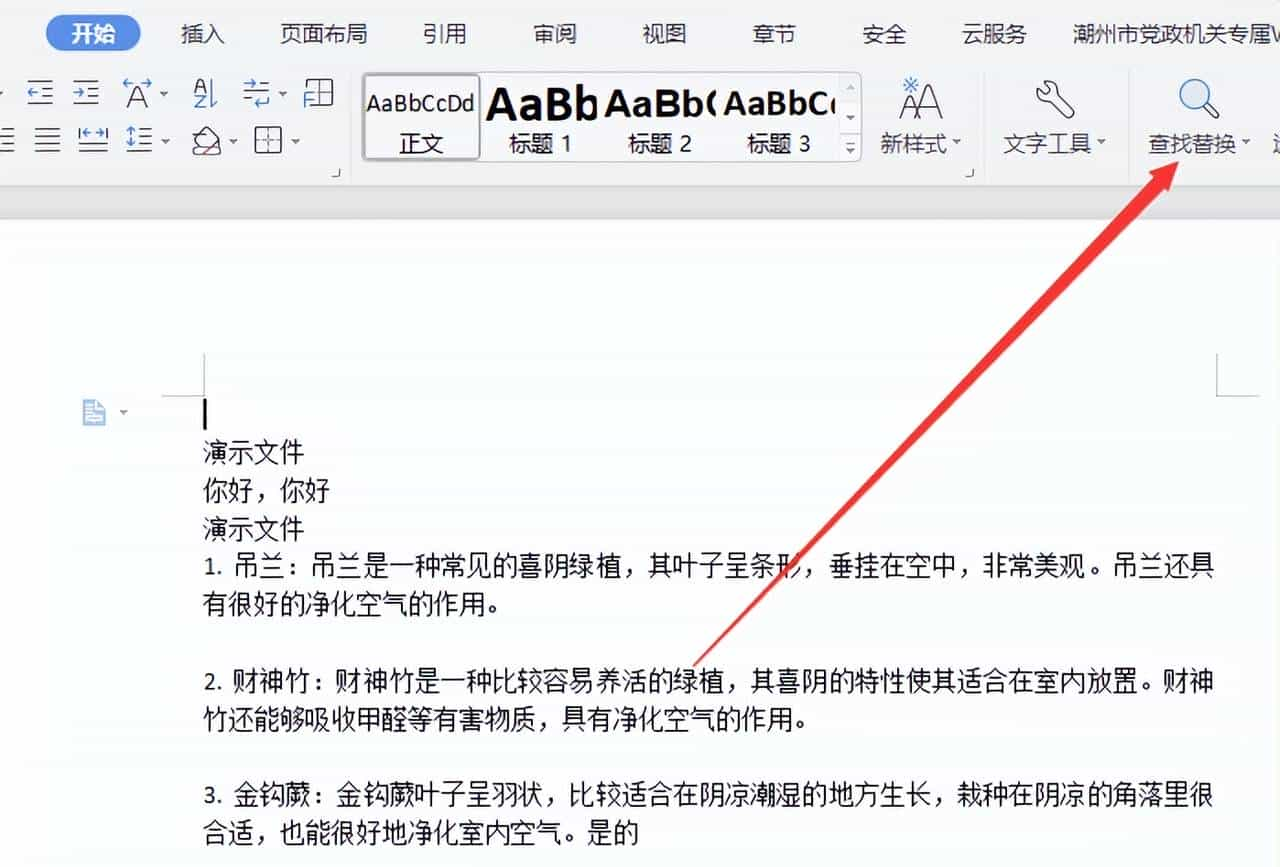

一、背景信息

在汽车产业向智能化、网联化深度转型的进程中,车辆的属性已发生根本性变革——从传统机械交通工具升级为融合感知、决策、通信、控制于一体的移动智能终端。随着车载以太网、5G-V2X、自动驾驶、OTA(远程在线升级)等技术的广泛应用,车辆的网络连接点呈指数级增长,网络攻击面随之大幅扩大。远程控制车辆行驶、窃取用户隐私数据、篡改车载软件参数等安全威胁已从理论风险转化为现实隐患,2015年吉普自由光被远程劫持事件、2022年某品牌车辆OTA升级漏洞导致动力中断等案例,均暴露了智能网联汽车的网络安全短板。在此背景下,国际标准化组织(ISO)、联合国欧洲经济委员会(UNECE)等权威机构相继出台专项标准与法规,构建起汽车网络安全合规的核心框架,其中ISO/SAE 21434、UN R155与UN R156三大文件构成了行业合规的“铁三角”。

对于汽车产业链而言,理解这三大标准法规的核心要求、内在逻辑及适用边界,是实现市场准入、保障产品安全、维护品牌信誉的关键前提。本文将从技术内核、实施要求、适用范围三个维度深度剖析三者的核心内涵,厘清其互补与强制的关系,明确产业链各环节的合规责任,并结合行业实践提出合规落地路径,为汽车企业的合规建设提供系统性指引。

二、ISO/SAE 21434是汽车网络安全工程的方法论基石

ISO/SAE 21434:2021《道路车辆——网络安全工程》作为全球首个汽车网络安全专项国际标准,由ISO(国际标准化组织)与SAE(美国汽车工程师学会)联合制定,于2021年8月正式发布。该标准并非强制性认证文件,而是聚焦汽车产品全生命周期的网络安全工程实践,提供了一套可落地的技术方法论与流程规范,旨在推动行业建立“安全设计(Security by Design)”“全生命周期安全”的核心理念。

1、核心技术框架与实践要求

ISO/SAE 21434的核心价值在于将网络安全工程深度融入汽车产品的全生命周期,覆盖从概念定义到报废回收的每一个阶段,其核心内容可归纳为六大关键模块:

-> 一是网络安全管理体系构建。要求企业建立明确的网络安全策略、组织架构与职责分工,形成从高层决策到基层执行的闭环管理机制。例如,企业需设立专门的网络安全负责人,明确研发、生产、运维等部门的安全职责,制定网络安全风险分级标准、事件响应流程等核心制度,并定期开展内部审核与管理评审,确保管理体系的有效性与持续改进。

-> 二是项目依赖项与供应链协同管理。智能网联汽车的供应链涉及多级供应商,任何一个环节的安全漏洞都可能引发整车安全风险。因此,ISO/SAE 21434要求主机厂(OEM)对供应链进行全链条管控,明确与一级、二级供应商的网络安全接口要求,将网络安全条款纳入采购合同,并通过供应商审核、技术交底、联合测试等方式,确保供应链各环节的安全协同。例如,主机厂需要求一级供应商提供其产品的网络安全风险评估报告、安全测试报告等证明文件,对关键零部件供应商实施驻厂审核。

-> 三是全生命周期风险评估与处理。这是ISO/SAE 21434的核心技术环节,要求企业采用科学的风险评估方法(如威胁建模、漏洞扫描、渗透测试等),在产品全生命周期内持续识别、分析和评估网络安全威胁与漏洞,并制定针对性的风险处理方案(规避、降低、转移、接受)。在概念阶段,需基于车辆的应用场景、功能需求识别潜在威胁;在开发阶段,需对硬件、软件、系统层面的漏洞进行精准定位;在运营阶段,需建立持续监控机制,及时发现并处理新出现的安全风险。

-> 四是概念阶段的安全融入。强调网络安全需从产品设计之初介入,避免后期弥补的高成本与局限性。在概念阶段,企业需明确网络安全目标,基于威胁分析结果制定网络安全概念设计方案,确定安全边界、安全需求与核心安全功能。例如,针对自动驾驶车辆的感知系统,需在概念阶段明确数据传输的加密要求、感知模块的防篡改机制等核心安全需求。

-> 五是产品开发阶段的安全实施。要求在硬件、软件、系统三个层面全面落实安全要求,形成“设计-编码-测试”的全流程安全管控。硬件层面,需采用安全芯片、硬件加密模块等安全组件,防范物理攻击与硬件漏洞;软件层面,需遵循安全编码规范,开展静态代码分析、动态代码测试,防范缓冲区溢出、注入攻击等常见软件漏洞;系统层面,需进行系统集成测试、场景化安全测试,验证系统整体的安全防护能力。

-> 六是生产、运营与维护阶段的安全保障。生产阶段,需确保生产环境的网络安全,防范生产过程中车辆固件被篡改、核心数据被窃取;运营阶段,需建立网络安全监控平台,实时监测车辆网络状态,及时发现并响应网络安全事件;维护阶段,需建立安全更新机制,通过OTA或线下升级等方式为车辆提供安全补丁,同时制定升级失败的应急恢复策略,确保车辆安全运行。

2、标准的核心价值与行业影响

ISO/SAE 21434的发布填补了全球汽车网络安全工程标准的空白,其核心价值在于为行业提供了统一的网络安全工程方法论,推动汽车网络安全从“被动防御”向“主动防护”转变。该标准虽为自愿性标准,但已成为汽车行业的“事实标准”——一方面,主机厂为保障产品安全,普遍将其纳入供应商的准入要求;另一方面,其技术要求是满足UN R155、UN R156等强制性法规的核心基础。对于产业链各环节企业而言,实施ISO/SAE 21434不仅是提升产品安全竞争力的关键,更是进入全球汽车供应链的“通行证”。

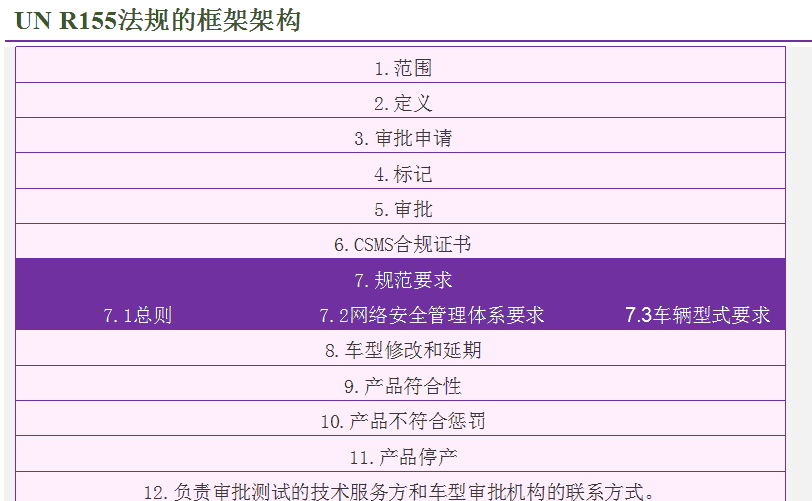

三、UN R155:车辆网络安全的强制性法规红线

UN Regulation No. 155《关于车辆网络安全和网络安全管理系统型式批准的统一规定》是UNECE世界车辆法规协调论坛(WP.29)发布的首个汽车网络安全专项强制性法规,于2021年1月正式生效,适用于所有WP.29成员国(包括欧盟27国、英国、日本、韩国、澳大利亚等主要汽车市场)。该法规从市场准入层面强制要求主机厂建立健全网络安全管理体系,确保车辆产品符合网络安全要求,将汽车网络安全从“行业自律”提升为“法规强制”。

1、核心法规要求与实施路径

UN R155的核心目标是通过型式批准制度,确保进入WP.29成员国市场的车辆具备足够的网络安全防护能力,其核心要求聚焦于以下三个方面:

-> 一是建立并运行网络安全管理系统(CSMS)。这是UN R155的核心要求,主机厂需建立覆盖车辆全生命周期的CSMS,并证明该系统具备识别、评估、管理和缓解网络安全风险的能力。CSMS需包含网络安全策略、组织架构、风险评估流程、事件响应机制、供应链管理、持续改进等核心模块。与ISO/SAE 21434的管理要求相比,UN R155的CSMS更强调“可证明性”与“合规性”,需通过独立第三方机构的审核与批准,审核内容包括管理体系文件、实际运行记录、风险评估报告等证明材料。

-> 二是车辆型式批准的网络安全符合性验证。主机厂在申请车辆型式批准时,必须向监管机构提交网络安全符合性证明材料,包括网络安全风险评估报告、安全措施实施方案、渗透测试报告、漏洞管理记录等。监管机构或其授权的第三方机构将对材料进行审核,并可能开展抽样测试,验证车辆的网络安全防护能力是否符合法规要求。只有通过网络安全符合性验证的车辆型号,才能获得型式批准证书,具备市场销售资格。

-> 三是全链条网络安全覆盖。UN R155的覆盖范围不仅包括车辆本身的网络安全,还延伸至车辆的外部接口(如USB、蓝牙、V2X通信接口)、供应链管理、售后服务等关键环节。例如,对于外部接口,需验证其防恶意接入、防数据窃取的能力;对于供应链,需要求主机厂将网络安全要求传递至各级供应商,并建立供应商网络安全审核机制;对于售后服务,需确保维修过程中的数据安全,防范维修设备成为网络攻击入口。

2、法规的实施影响与合规挑战

UN R155的实施对全球汽车行业产生了颠覆性影响,其核心意义在于将网络安全纳入车辆市场准入的强制性要求,迫使主机厂将网络安全提升至企业战略层面。对于主机厂而言,未能通过CSMS审核或车辆型式批准的网络安全符合性验证,将直接失去WP.29成员国市场的准入资格,这对依赖全球市场的主机厂而言是致命的。

同时,UN R155的实施也带来了诸多合规挑战:一是CSMS的建立与运行需要大量的资金与人力投入,包括建立专业的网络安全团队、引入先进的安全技术工具、开展持续的人员培训等;二是网络安全风险评估与符合性验证的技术难度较高,需要企业具备成熟的威胁建模、渗透测试等技术能力;三是供应链管理的复杂性,主机厂需推动各级供应商满足网络安全要求,而部分中小供应商可能缺乏相应的技术与资源。为应对这些挑战,主机厂普遍采用“以ISO/SAE 21434为技术支撑,构建CSMS并开展符合性验证”的合规路径,通过落实ISO/SAE 21434的工程要求,确保满足UN R155的法规红线。

四、UN R156-OTA安全与软件更新的合规保障

UN Regulation No. 156《关于车辆软件更新和软件更新管理系统型式批准的统一规定》同样由WP.29发布,于2022年1月正式生效,是UN R155的配套强制性法规。随着OTA技术在汽车行业的广泛应用,软件更新已成为提升车辆功能、修复安全漏洞的重要手段,但同时也带来了新的安全风险——恶意软件可能通过OTA更新植入车辆,或更新过程中的漏洞可能被攻击者利用。UN R156聚焦于软件更新的全流程安全,旨在通过建立软件更新管理系统(SUMS),确保软件更新的安全性、可追溯性与完整性。

1、核心法规要求与技术要点

UN R156的核心要求围绕软件更新管理系统(SUMS)的建立与运行展开,具体包括以下四个关键方面:

-> 一是SUMS的建立与维护。主机厂需建立覆盖软件更新全生命周期的SUMS,明确软件更新的策略、流程、职责与技术要求。SUMS需具备软件版本管理、更新包的生成与验证、更新过程的监控、更新结果的追溯等核心功能。与CSMS类似,SUMS也需通过独立第三方机构的审核与批准,确保其具备足够的安全管理能力。

-> 二是软件更新的安全性保障。这是UN R156的技术核心要求,具体包括:更新包的加密与签名,采用高强度加密算法对更新包进行加密传输与存储,通过数字签名验证更新包的完整性与合法性,防范更新包被篡改或替换;更新过程的防篡改与防中断,在更新过程中建立实时监控机制,防范攻击者介入更新流程,同时制定更新中断的应急恢复策略,确保车辆在更新失败后能够恢复至安全运行状态;更新权限的严格管控,建立分级授权机制,确保只有授权人员才能发起软件更新,防范未授权更新带来的安全风险。

-> 三是软件更新的型式批准与备案。对于支持软件更新功能的车辆,主机厂需在申请车辆型式批准时,提交SUMS的相关证明材料及软件更新的安全验证报告,证明其软件更新过程符合法规要求。同时,对于重大软件更新(可能影响车辆安全性能的更新),需在更新前向监管机构备案,获得批准后才能实施;对于一般软件更新,需留存更新记录,供监管机构核查。

-> 四是软件版本的识别与追溯。车辆需具备清晰的软件版本识别功能,驾驶员可通过车载终端查看当前软件版本信息;主机厂需建立软件版本追溯系统,记录每辆车的软件更新历史,包括更新时间、更新内容、更新结果等信息,确保软件更新的全流程可追溯。

2、法规的核心价值与行业意义

UN R156的发布填补了汽车软件更新领域的法规空白,其核心价值在于为OTA等软件更新技术的安全应用提供了合规保障。随着智能网联汽车的软件化程度不断提升,软件更新已成为车辆全生命周期管理的核心环节,UN R156通过强制要求建立SUMS,从法规层面规范了软件更新的流程与安全要求,有效防范了软件更新带来的网络安全风险。同时,UN R156与UN R155形成了互补关系,共同构建了“车辆网络安全+软件更新安全”的完整法规框架,为智能网联汽车的安全运行提供了双重保障。

搁笔分享完毕!

愿你我相信时间的力量

做一个长期主义者

© 版权声明

文章版权归作者所有,未经允许请勿转载。

相关文章

暂无评论...