最近漏洞圈突然变的不是很太平,前段日子刚爆出Log4j2.x漏洞,近日国外安全团队发布安全公告称,在polkit的pkexec 程序中发现本地提权漏洞,允许非特权用户根据特定策略以特权用户身份运行。

危险等级:高危

安全版本:

CentOS6: polkit-0.96-11.el6_10.2

CentOS7: polkit-0.112-26.el7_9.1.x86_64

CentOS8: polkit-0.115-13.el8_5.1

CentOS8.2: polkit-0.115-11.el8_2.2

CentOS8.4: polkit-0.115-11.el8_4.2

Ubuntu系列:

Ubuntu 20.04 LTS: policykit-1 – 0.105-26ubuntu1.2

Ubuntu 18.04 LTS: policykit-1 – 0.105-20ubuntu0.18.04.6

Ubuntu 16.04 ESM: policykit-1 – 0.105-14ubuntu0.5+esm1

Ubuntu 14.04 ESM: policykit-1 – 0.105-4ubuntu3.14.04.6+esm1

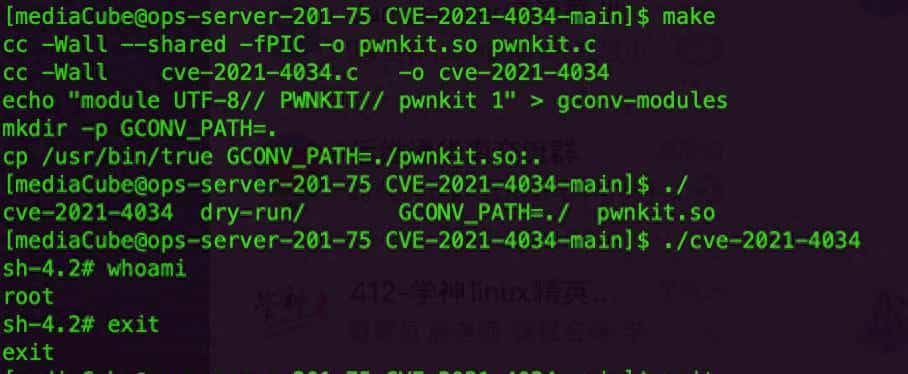

漏洞演示(只需要make 执行即可完成提权):

centos7漏洞演示

漏洞修复:

1. centos7

安全版本:

polkit-0.112-26.el7_9.1.x86_64

查询命令: rpm -qa|grep polkit

修复命令:yum update polkit -y

#未修复

[root@ops-server-201-75 CVE-2021-4034-main]# rpm -qa|grep polkit

polkit-pkla-compat-0.1-4.el7.x86_64

polkit-0.112-26.el7.x86_64

#修复后:

[root@ops-server-201-75 CVE-2021-4034-main]# rpm -qa|grep polkit

polkit-0.112-26.el7_9.1.x86_64

2. centos6

安全版本:polkit-0.96-11.el6_10.2

查询命令:rpm -qa|grep polkit

修复: 由于centos6官网没公开发布补丁包故暂时采用撤销漏洞命令s位方式修复

chmod 0755 /usr/bin/pkexec

#未修复

[root@localhost ~]# rpm -qa|grep polkit

polkit-0.96-5.el6_4.x86_64

[root@localhost ~]# ll /usr/bin/pkexec

-rwsr-xr-x. 1 root root 27528 9月 20 2013 /usr/bin/pkexec

3.ubuntu 参考:

https://ubuntu.com/security/CVE-2021-4034

收藏了,感谢分享